Investigación de Kaspersky revela que el malware logra robar criptodivisas hasta de billeteras físicas o de hardware, las cuales son más seguras que los criptomonederos comunes.

Kaspersky ha descubierto una nueva y sofisticada campaña dirigida a las billeteras de criptomonedas digitales. La artimaña está circulando activamente en Europa, Estados Unidos y América Latina. El ataque opera en cinco etapas y logra robar hasta las criptomonedas almacenadas en una billetera de hardware, que en cierto modo es una billetera física o una billetera desconectada de Internet, y que son más seguras que las billeteras digitales comunes. La estafa utiliza el loader DoubleFinger para descargar archivos maliciosos en el sistema infectado, el programa de robo de criptomonedas GreetingGhoul, y el troyano de acceso remoto (RAT) Remcos para controlar el dispositivo comprometido. El análisis de los expertos de Kaspersky destaca el alto nivel técnico del ataque y su naturaleza de múltiples etapas, que lo asemeja a un ataque de amenaza persistente avanzada (APT).

La investigación de Kaspersky muestra que la infección comienza cuando la víctima abre un archivo PIF malicioso, incluido como adjunto en un correo electrónico, que infecta la computadora con DoubleFinger. Este loader se encarga del proceso de infección, el cual se divide en cinco etapas para eludir detección por los productos de seguridad.

- En las dos primeras etapas se descarga código no malicioso: primero, dentro de una imagen PNG legítima y, después, en un archivo legítimo perteneciente a Java. Independientemente, estos códigos no contienen acción maliciosa.

- En la tercera etapa se utiliza la técnica de esteganografía, que es la lectura de códigos en imágenes legítimas, para descifrar un código. En este paso, se agregan los códigos descargados en los pasos anteriores para completar la infección.

- En la cuarta etapa, el malware ejecuta un proceso legítimo en la memoria de la computadora (técnica ‘sin archivos’). En este punto, el malware hace una copia del proceso y agrega el código malicioso compilado en el paso 3. De esta forma, ambos procesos quedan guardados en la memoria: el limpio y el malicioso.

- En el último paso se descarga otra imagen, pero este archivo es el programa ladrón GreetingGhoul. Una vez en el sistema, este archivo .PNG cambia de nombre a la extensión .exe (un archivo ejecutable). De esta manera finaliza la infección.

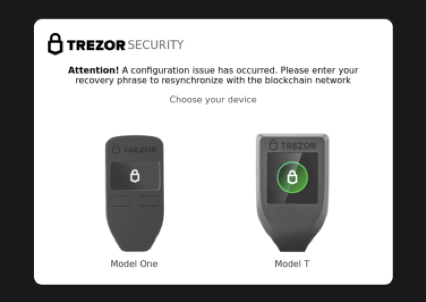

El programa ladrón GreetingGhoul es lo más destacado de estas estafas, ya que tiene dos componentes. El primero sirve para detectar si hay aplicaciones de billetera digital de criptomonedas instaladas en la máquina infectada. Una vez que se detectan los objetivos, el segundo módulo crea pantallas que se superpondrán en la ventana de la aplicación de la billetera para robar las credenciales, las frases de recuperación y las claves de los activos digitales.

Ejemplos de ventanas fraudulentas

Además del ladrón GreetingGhoul, Kaspersky también encontró muestras de DoubleFinger que descargan el Remcos RAT, un programa comercial de acceso remoto (RAT) que los ciberdelincuentes suelen utilizar en ataques dirigidos contra empresas y organizaciones. En este caso, el grupo utiliza esta característica para eludir las aplicaciones de billetera digital que solo funcionan en computadoras previamente autorizadas, ya que los atacantes realizan acceso remoto a estos dispositivos autorizados y cometen fraude.

“La infección por etapas para evadir la detección es cada vez más común en el malware ladrón (stealers). En mi opinión, lo que más llama la atención de esta nueva estafa es la posibilidad de robar criptomonedas en monederos “físicos”, tales como cold wallets o de hardware, que son opciones mucho más seguras que los monederos digitales comunes. Otra cosa que deja en claro esta estafa es el gran interés de los delincuentes en los activos digitales, por lo que quien quiera invertir en esta modalidad debe estar alerta, implementar medidas de seguridad más fuertes y mantenerse informado sobre nuevas estafas y cómo evitarlas, ya que fraudes sofisticados como estos seguirán apareciendo”, dice Fabio Assolini, director del Equipo de Investigación y Análisis Global para América Latina en Kaspersky.

Para mantener sus criptoactivos a salvo, Kaspersky recomienda:

- Compre productos oficiales: solo compre billeteras de hardware de fuentes oficiales y confiables, como el sitio web del fabricante o revendedores autorizados. Y nunca debe completar su semilla de recuperación en la computadora. El fabricante de la billetera de hardware nunca pedirá esto.

- Compruebe si hay señales de manipulación: antes de usar una nueva cartera de hardware, compruebe si hay signos de manipulación, como arañazos, pegamento o componentes que no coinciden.

- Verifique el firmware: siempre verifique que el firmware en la billetera de hardware sea legítimo y esté actualizado. Esto se puede hacer consultando el sitio web del fabricante para obtener la última versión.

- Proteja su frase inicial: al configurar la billetera de hardware, almacene de forma segura su frase inicial. Una solución de seguridad confiable como Kaspersky Premium protegerá sus activos criptográficos almacenados en su teléfono móvil o PC.

- Use una contraseña segura: si su billetera de hardware permite una contraseña, use una combinación segura y única. Evite usar contraseñas que sean fáciles de adivinar o reutilizar contraseñas de otras cuentas.